- 평양 시간 9시~17시, 북한 해커의 정규 근무 패턴

- 중국 파트너 흔적 남은 선거 개입 툴

- 사이버전, 한국을 넘어 동북아 전체의 위협

이번 3편은 DEF CON 33에서 공개된 북한 해킹조직 ‘김수키(Kimsuky)’ 내부 문건 중 북·중 합작 정황을 집중 분석한다. 로그 기록, 툴 주석, 해외 보안 기관 보고서를 종합하면, 북한 단독이 아닌 중국 파트너의 개입 흔적이 뚜렷이 드러난다. 이는 선거 안보를 넘어, 동맹 차원의 대응이 불가피한 국제 안보 이슈로 확장되고 있다. <편집자 주>

북한기와 중국기가 어두운 해킹 코드 화면 위에 겹쳐진 합성 이미지. 이는 양국 해커의 협력 정황을 상징적으로 보여주며, 한국을 겨냥한 북·중 합작 사이버 작전 의혹을 표현한다. 한미일보 합성

북한기와 중국기가 어두운 해킹 코드 화면 위에 겹쳐진 합성 이미지. 이는 양국 해커의 협력 정황을 상징적으로 보여주며, 한국을 겨냥한 북·중 합작 사이버 작전 의혹을 표현한다. 한미일보 합성

2025년 8월 미국 라스베이거스 DEF CON 33에서 발표된 ‘APT Down: The North Korea Files’.

8.9GB에 달하는 북한 해커 ‘김수키(Kimsuky)’의 내부 문건은 단순한 침투 흔적을 넘어, 북·중 합작 작전의 물증을 드러냈다.

문건에는 북한 해커들이 정규 근무 체계 속에서 움직였음을 보여주는 기록과, 중국 파트너가 개입해 툴을 수정한 흔적이 포함돼 있었다.

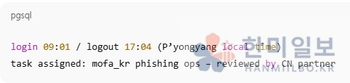

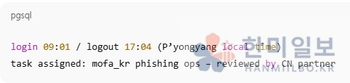

사진 1 설명: 평양 현지 시간 오전 9시~오후 5시 정규 근무 로그. “한국 외교부 대상 피싱 작전 – 중국 파트너 검토 완료”.원본 캡쳐

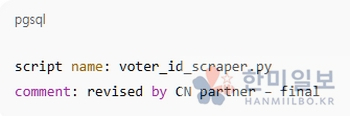

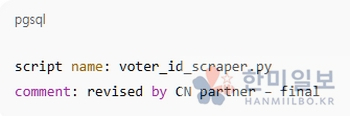

사진 2 설명: 스크립트 파일명: voter_id_scraper.py (선거인 명부 탈취 추정 코드)

주석: “중국 파트너에 의해 수정 – 최종본”

사진 1은 북한 해커가 정규 근무 체계 속에서 한국 외교부를 겨냥했고, 중국 측 협력자가 검토 과정에 개입했음을 보여준다.

사진 2는 북한이 단독으로 작성한 코드가 아니라, 중국과 공동으로 수정·완성된 선거 개입용 툴이라는 의미다.

해외 보안 기관의 교차 확인

실제로 일본 사이버보안센터(JPCERT)는 2024년 하반기 보고서에서 중국발 IP와 북한형 악성 모듈이 동시에 쓰인 공격을 포착했다고 발표했다. DEF CON 발표 자료와 JPCERT 보고서가 맞물리며, 이번 사건은 한국만의 문제가 아니라 동북아 전체를 겨냥한 합작 해킹임이 국제적으로 확인된 셈이다.

동맹 차원의 대응 불가피

2024년 10월, 한·미 국방장관 공동성명은 “사이버 및 우주 영역 공동 대응”을 명시했다. 즉, 사이버 공격은 한미상호방위조약의 적용 범위에 포함될 수 있으며, 필요할 경우 한·미·일 공동 대응 체계가 작동할 수 있다는 것이다. 북·중 합작의 증거가 더 뚜렷해질 경우, 이번 사건은 단순 보안 이슈가 아니라 동맹 안보 사안으로 격상될 수밖에 없다.

DEF CON 33에서 드러난 기록은 북한 해커가 단독으로 움직이지 않았음을 보여준다.

정규 근무 시간대, 중국 파트너 검토 로그, 선거인 명부 탈취 코드의 공동 수정 흔적까지. 이제 문제는 단순 기술적 차원이 아니라, 국제적 합작 사이버전이다.

민주주의의 심장을 지키기 위해 한국은 더 이상 홀로 싸울 수 없다. 동맹과의 실질적 협력, 그리고 강제 수사와 포렌식 검증이 유일한 해법이다.

다음 편 예고

이번 3편에서는 북한과 중국이 정규 근무 체계와 협업 채널을 통해 어떻게 한국 정부 기관과 선거 시스템을 노렸는지를 살펴보았다. 그러나 해킹은 단순한 정보 탈취에 그치지 않는다. 탈취된 계정과 데이터는 다시 자금 세탁과 무기 프로그램으로 연결된다.

다음 4편에서는 ‘해킹은 어떻게 전쟁 자금으로 변하는가’라는 주제로, 김수키 내부 자료에서 확인된 암호화폐 지갑 접근 기록, 불법 세탁 경로, 그리고 이를 통해 북한의 무기 개발 프로그램과 국제 제재 회피에 활용된 정황을 집중 조명한다.

사이버 공격이 단순한 범죄가 아니라, 곧바로 전쟁 자금으로 전환되는 과정을 추적하며, 국제 안보 질서에 미치는 파장을 살펴본다.

#김수키 #북중합작해킹 #DEFCON33 #APTDown #사이버보안 #선거개입 #한미일동맹 #JPCERT

- 관련기사

-

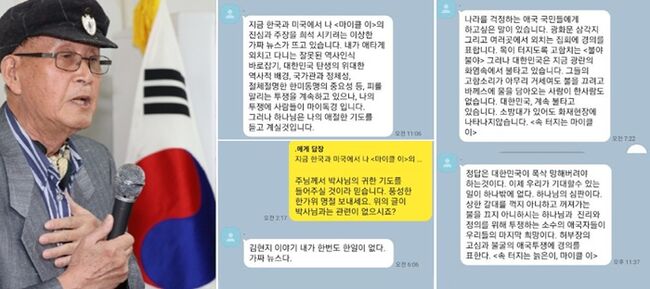

마이클 이 前 CIA 요원 “김현지=김설송說 내가 한 말 아냐… 한국, 광란의 화염에 불타”

미 중앙정보국(CIA) 요원으로 격동의 현대사를 조사했던 마이클 이(92·Michael P. Yi) 조지워싱턴대 정치학 박사는 최근 한미일보와의 SNS(소셜미디어) 소통에서 “김현지 이야기는 내가 한 번도 한 일이 없다”며 잘못 확산하는 뜬소문에 애국 우파 국민이 현혹돼선 안 된다고 당부했다. SNS와 온라인 커뮤니티에선 <美 CIA 요원 마이클 김이 밝힌 김현지는 김정일의 첩 김영숙의 딸로 1974년생 김설송(김현지=김설송)으로 김정일의 딸이자 김정은의 이복누나>라는 글이 돌아다니고 있다. 본문에는 ‘김씨(氏)’로 표기돼 있지만 많은 이가 전직 CIA 요원 마이클 이 박사를 연상하며 권위 있는 글로 받아들이고 있어 문제로 지적된다.

마이클 이 前 CIA 요원 “김현지=김설송說 내가 한 말 아냐… 한국, 광란의 화염에 불타”

미 중앙정보국(CIA) 요원으로 격동의 현대사를 조사했던 마이클 이(92·Michael P. Yi) 조지워싱턴대 정치학 박사는 최근 한미일보와의 SNS(소셜미디어) 소통에서 “김현지 이야기는 내가 한 번도 한 일이 없다”며 잘못 확산하는 뜬소문에 애국 우파 국민이 현혹돼선 안 된다고 당부했다. SNS와 온라인 커뮤니티에선 <美 CIA 요원 마이클 김이 밝힌 김현지는 김정일의 첩 김영숙의 딸로 1974년생 김설송(김현지=김설송)으로 김정일의 딸이자 김정은의 이복누나>라는 글이 돌아다니고 있다. 본문에는 ‘김씨(氏)’로 표기돼 있지만 많은 이가 전직 CIA 요원 마이클 이 박사를 연상하며 권위 있는 글로 받아들이고 있어 문제로 지적된다.

캄보디아 제주 피해 또 있다…"6월 출국 후 감감무소식"

캄보디아 제주 피해 또 있다…"6월 출국 후 감감무소식"

주일美대사 "트럼프 방일, 관세협상 세부내용 채우는 게 초점"

주일美대사 "트럼프 방일, 관세협상 세부내용 채우는 게 초점"

마러라고 찾는 이재용·정의선 등 총수들…트럼프와 골프회동 주목

마러라고 찾는 이재용·정의선 등 총수들…트럼프와 골프회동 주목

'케데헌' 이재 "한국인으로서 자랑스러워…그래미 받고 싶죠"

'케데헌' 이재 "한국인으로서 자랑스러워…그래미 받고 싶죠"

팬들에게 인사하는 손흥민

팬들에게 인사하는 손흥민

[영상] 서영교 증거 조작 적발

[영상] 서영교 증거 조작 적발

[김태산 칼럼] 진짜 “헬조선”으로 변한 대한민국

[김태산 칼럼] 진짜 “헬조선”으로 변한 대한민국

목록

목록